Mise à jour: 16 septembre 2024

Plusieurs logiciels de sécurité d’internet et d’antivirus comme Kaskerky ont rapporté une nouvelle façon pour pirater les comptes personnels sur les sites des fournisseurs d’hébergement Web. Ce genre de piratage est très attrayant pour les cybercriminels. Voici comment une attaque a fonctionné et jusqu’où ce type de violation peut aller.

À lire aussi :

Comment fonctionne ce modèle d’hameçonnage ?

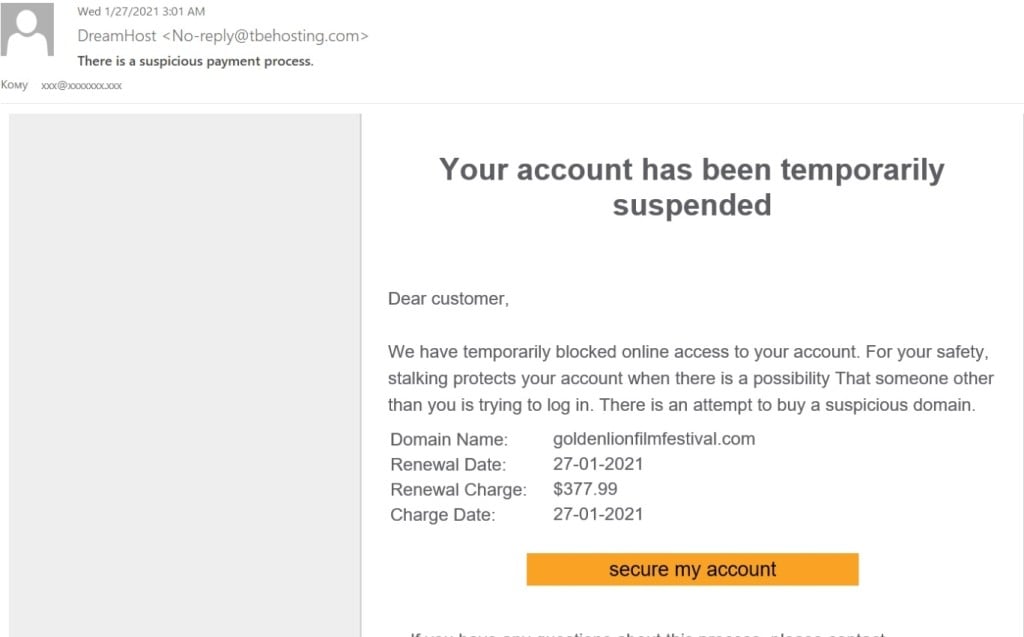

L’attaque a commencé par de l’hameçonnage classique. Dans ce cas, ils ont tenté de faire peur au destinataire pour qu’il agisse rapidement en invoquant une cyberattaque.

Se faisant passer pour l’hébergeur de site web, les hackers ont affirmé qu’ils avaient temporairement bloqué le compte en réponse à une tentative d’achat d’un domaine suspect via celui-ci. Pour reprendre le contrôle du compte, il fallait que le destinataire suive le lien et se connecte à son compte personnel.

Le message est plein d’avertissements. Il ne contient ni le nom du fournisseur ni son logo, ce qui suggère l’utilisation d’un modèle commun pour les clients de différents hébergeurs.

Le nom n’apparaît qu’une seule fois, dans le nom de l’expéditeur. De plus, ce nom ne correspond pas au domaine de messagerie, signe évident de délit.

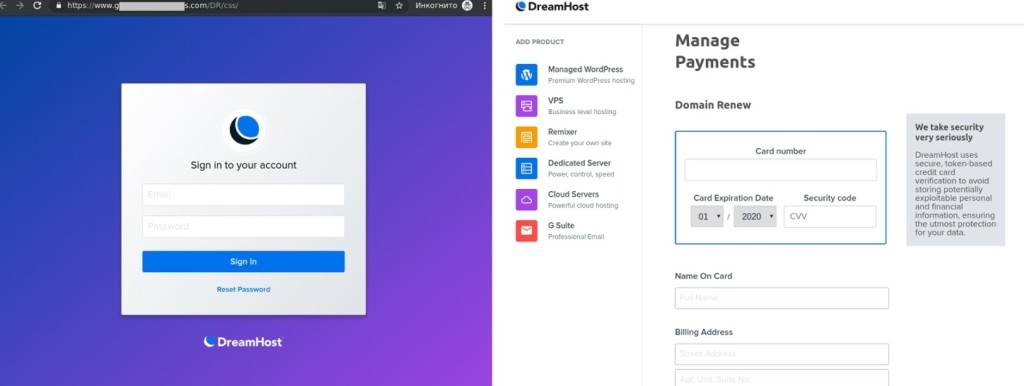

Le lien mène à une page de connexion peu convaincante. Même la palette de couleurs est désactivée. Les hackeurs s’attendent à ce que l’utilisateur agira en cas de panique et ne le remarquera pas.

Comme pour tout hameçonnage, saisir les informations d’identification sur cette page équivaut à donner le contrôle aux cybercriminels. Dans ce cas, cependant, cela signifie remettre les clés du site Web de votre entreprise.

Bizarrement, ils demandent également des détails financiers, dont le but n’est pas clair.

Pourquoi les pirates utiliseront un hébergeur web ?

Jetez un œil à la page de connexion. Tout va bien avec les certificats de sécurité du site d’hameçonnage. Sa réputation semble bonne. Ç’a du sens; les cybercriminels n’ont pas créé le domaine, ils l’ont simplement piraté, probablement en utilisant une attaque similaire.

Ce que les cybercriminels peuvent faire avec le contrôle d’un compte personnel d’hébergement web dépend du fournisseur. Voici quelques intentions malsaines probables:

- Ils peuvent se reconnecter à d’autres contenus,

- Mettre à jour le contenu du site via une interface Web

- Modifier le mot de passe FTP pour la gestion du contenu.

En d’autres termes, les cybercriminels ont plusieurs options.

Les hackeurs peuvent faire plus que ça. Si des cybercriminels prennent le contrôle de votre site, ils peuvent ajouter une page d’hameçonnage, utiliser votre site pour héberger un lien de téléchargement de logiciels malveillants ou même l’utiliser pour attaquer vos clients. En bref, ils peuvent carrément détruire a réputation de votre site Web et de votre business.

Comment se prémunir contre les attaques de phishing

Les e-mails de phishing peuvent être très convaincants. Pour éviter de tomber dans le piège, vous devez être vigilant. Nous vous recommandons aussi de considérer les conseils suivants :

- Ne jamais cliquer sur les liens, vous demandons de vous connecter à votre compte personnel à partir d’un email. Toute personne qui reçoit un message inquiétant de son fournisseur d’hébergement doit se connecter directement à partir du site légitime, en commençant par saisir l’adresse dans la barre d’adresse de son navigateur.

- Activez l’authentification à deux facteurs sur le site Web du fournisseur. Si le fournisseur n’offre pas la 2FA, demandez-lui quand il prévoit d’ajouter la fonctionnalité.

- Restez attentif aux signes évidents d’hameçonnage (tels qu’une incompatibilité entre le nom de l’expéditeur et le domaine de messagerie, ou des noms de domaine incorrects sur les sites Web). Dans l’idéal, formez les employés à l’identification des tentatives de phishing (une option consiste à utiliser une plateforme de formation en ligne).

- Installez des solutions de sécurité de messagerie d’entreprise sur tous les serveurs et appareils que les employés utilisent pour accéder à Internet.

- 🔥 Location Serveur Dédié GPU: meilleurs hébergeurs - 5 mars 2025

- Comment acheter un site web ou un eCommerce existant ? Le Guide ultime - 5 février 2025

- Comment héberger un site web sur un NAS Synology - 3 février 2025